最近刷朋友圈、刷短视频,或是宿舍闲聊、教研室交流,总能听到一句时髦的问候:“你养龙虾了吗?”

这只火遍高校圈的“电子龙虾”,被不少同学当成懒人学习神器、办公搭子,跟着网上教程随手部署,盼着它包揽文件整理、邮件收发、日程管理等琐碎事务,省心又省力。但在全民跟风的热潮背后,工信部、国家互联网应急中心接连发布专项风险提示,这只看似呆萌的“龙虾”,实则暗藏多重安全隐患。

对于师生而言,日常电脑、设备里存储着课程论文、科研数据、教学资料、个人私密信息以及校园账号权限,一旦盲目部署踩坑,极易遭遇隐私泄露、设备被入侵、重要数据丢失等问题,后果不容小觑。今天就为全体师生全面拆解AI“养龙虾”,讲清概念、功能、核心风险,附上实用安全防护指南,建议大家收藏转发、避坑自查!

一、一文读懂:热议的“养龙虾”,到底是什么?

大家口中的“养龙虾”,和水产养殖毫无关系,而是针对一款AI工具的趣味戏称。这款工具全称是OpenClaw,曾用名为Clawdbot、Moltbot,是一款开源AI智能体软件,因其软件图标是一只辨识度极高的红色小龙虾,便被师生们亲切叫做“龙虾”,而在个人电脑、办公设备上安装部署这款软件的过程,就被戏称为“养龙虾”。

从技术属性来看,OpenClaw整合了多渠道通信能力与大语言模型,能够搭建出具备持久记忆、可主动执行任务的定制化AI助手,还支持本地私有化部署,无需完全依赖云端服务器,这也是它凭借便捷性,快速在高校学生和青年教师中走红的原因。

二、“龙虾”有啥用?为何能俘获青睐?

不同于DeepSeek、ChatGPT等只能被动应答的常规大模型产品,OpenClaw的核心亮点是“主动执行、自主作业”,彻底摆脱了“有问才答”的局限,刚好契合高校师生提升学习、办公效率的需求。

日常使用过程中,师生可以通过持续互动,帮AI积累记忆、定义专属运行模式,还能为其设定作息、分配任务,它能自主感知时间,在大家上课、教研、休息时,后台自主处理各项工作。只要获得设备访问权限,它便可接管设备内各类软件操作,对师生来说实用性极强:学生可以用它整理课程资料、梳理论文素材、收发课程邮箱、提醒作业截止;教师可以借助它打理办公文件、跟进教学日程、汇总基础数据,相当于拥有了一位24小时在线的私人助理。

核心警示:功能越全能,意味着权限要求越高。这份便利的背后,是超高的安全风险,这也是国家相关部门接连发布预警的核心原因! |

三、官方连发预警!这四类安全风险,务必重视

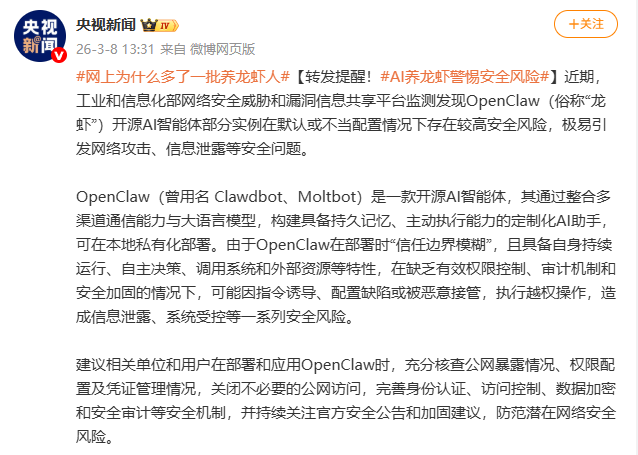

随着“养龙虾”热潮在各大高校蔓延,国家网络安全主管部门先后发布权威提示,及时叫停盲目跟风行为,筑牢校园网络安全防线:

2月5日,工业和信息化部网络安全威胁和漏洞信息共享平台监测发现,OpenClaw开源AI智能体在默认配置或不当操作的情况下,存在较高安全风险,极易引发网络攻击、个人及工作信息泄露等问题;3月10日,国家互联网应急中心再次发布OpenClaw安全应用风险提示,进一步明确其安全隐患的严重性,提醒全体用户规范使用、加强防护。

结合官方通报和实际安全案例,OpenClaw目前存在四类高发、高危安全风险,每一项都直接关乎高校师生的设备安全、数据安全与隐私安全:

• 提示词注入攻击:不法分子通过特殊恶意指令,暗中操控AI违背用户本意,执行窃取数据、泄露信息等危险操作,用户很难及时察觉。

• AI自主误操作:AI在自主运行过程中,易出现误删科研数据、课程论文、重要办公资料,错发文件、篡改系统设置等问题,一旦发生难以快速挽回,对师生学业和教研工作影响极大。

• 功能插件投毒:网上流传的各类第三方拓展技能包,暗藏恶意代码与病毒,一旦安装,相当于给黑客敞开设备后门,直接威胁设备安全。

• 底层安全漏洞:该软件默认安全配置极为脆弱,防护能力不足,攻击者可轻易突破防线,直接获取设备系统的完全控制权,窃取各类核心信息。

究其根本,风险根源在于:为了实现全自主操作,用户会给OpenClaw开放过高的设备系统权限,再加上默认防护设置薄弱,设备里的学业资料、科研成果、个人隐私、校园账号甚至支付相关信息,都会完全暴露在风险之中。

为帮助师生有效辨识风险、落实防护,特梳理四点核心防范建议,全体师生务必牢记并执行:

1.筑牢意识防线,杜绝“便捷”陷阱

多数风险源于认知盲区,师生要认清这类工具“高权限=高风险”的本质,摒弃盲目尝鲜、追求一键躺平的心态。官方渠道外的“破解版”“便携包”“付费代部署”服务,均是木马与后门的高发载体,坚决做到不下载、不购买、不信赖任何非官方安装包与服务,从源头切断风险输入,守住个人与校园网络安全底线。

2.遵循最小权限,落实强制访问控制

权限配置是安全核心,已部署的师生需立即按“最小必要”原则加固:关闭所有非必需端口映射与公网访问,将服务限定在可信内网;严格设置文件与HTTP访问白名单,仅允许访问必需目录和资源;配置中明确禁止AI将外部指令直接作为系统命令执行,从机制上阻断越权操作,杜绝未经授权的敏感信息调取。

3.建立监控习惯,实施动态风险处置

安全防护是持续过程,师生要主动监控设备状态,定期排查未知进程、异常网络连接、无故卡顿等情况。一旦发现可疑迹象,立即三步处置:停止智能体服务、断开设备网络、全面更改系统及校园认证密码,遏制风险进一步扩散,避免隐私持续泄露、设备持续被控。

4.强化应急上报,形成协同防御机制

个人处置能力有限,师生需妥善保管学工号、密码、科研资料等敏感信息,不向陌生工具授权高危权限。若确认或怀疑发生数据泄露、设备被控、网络攻击等事件,立即终止使用工具,第一时间向学校科研信息处信息中心报告,配合技术处置与溯源,防止风险在校园内网蔓延。

四、想尝试“养龙虾”,这6条安全守则必遵守

养“龙虾”还须具备专业知识,热度背后,潜在的风险也不容忽视。如果确有工作、学习需求,想要尝试部署使用OpenClaw,绝对不能照搬网上非正规教程,务必严格遵循以下安全建议,最大限度降低风险,守护好校园网络安全和个人数据安全:

1. 认准官方渠道,仅使用最新稳定版本

部署软件时,必须从OpenClaw官方平台下载最新稳定版本,坚决拒绝第三方镜像包、不明压缩包、他人私传的安装包,同时开启自动更新提醒。每次版本升级前,提前备份好论文、科研数据、教学资料等重要文件,升级后重启服务并验证补丁生效情况,切勿使用漏洞繁多的老旧版本。

2. 严禁公网暴露,严控设备访问权限

这是最核心的安全底线,绝对不要将“龙虾”智能体实例暴露至公网。同时严格限制设备访问源地址,设置高强度独立密码,避免使用学号、工号、生日等简单密码,可搭配数字证书、硬件密钥等多重认证方式,筑牢第一道防线。

3. 坚守最小权限原则,杜绝盲目授权

部署运行时,严禁使用管理员账号操作,仅授予AI完成对应任务必需的最低权限,禁止赋予其全盘操控设备的最高权限。针对删除文件、发送核心数据、修改系统配置等关键操作,务必设置二次确认或人工审批环节,避免恶意操控和自主误操作。

4. 谨慎使用技能包,远离恶意插件

ClawHub作为OpenClaw专属技能包社区,内部资源鱼龙混杂,大量第三方技能包存在恶意投毒风险。建议师生尽量不使用非官方技能包,确有需求下载前,务必仔细审查代码,凡是要求下载zip压缩包、执行shell脚本、输入设备密码的技能包,直接拒绝,此类均为高风险恶意插件。

5. 防范外部攻击,做好基础防护措施

日常使用时,不随意点开陌生网页链接、不浏览来历不明的网站,谨防浏览器劫持和网络钓鱼攻击。可安装正规网页过滤器插件,拦截可疑脚本,同时开启OpenClaw速率限制和日志审计功能,一旦发现设备卡顿、莫名自动操作等异常情况,立即断开网关并重置密码。

6. 建立长效防护,及时关注官方预警

开启详细日志审计功能,定期检查设备漏洞,搭配主流正规杀毒软件、校园网络安全防护工具进行实时防护。养成关注工信部网络安全威胁和漏洞信息共享平台、OpenClaw官方安全公告的习惯,第一时间获取风险预警,及时处置潜在安全问题,养成规范安全的使用习惯。

五、理性对待新技术,安全永远第一位

AI智能体作为新兴技术产物,确实能为日常学习、教学科研带来效率提升,OpenClaw这类工具本身具备一定的实用价值,但技术始终是一把双刃剑,便利永远不能凌驾于安全之上。

当前不少师生跟风“养龙虾”,只是贪图新鲜、追赶潮流,完全没有了解背后的安全风险,随意部署、盲目授权,最终导致重要数据丢失、个人隐私泄露,甚至影响正常的学业和教研工作,得不偿失。

校园网络安全关乎每一位师生的切身利益,无论是存储珍贵的科研成果、课程论文,还是绑定个人私密信息、校园账号权限,都容不得半点马虎。对于没有相关技术基础、无法规范完成安全配置的师生,建议直接放弃部署,常规AI对话工具已完全能满足日常学习和办公需求,安全又省心。

新技术虽好,切勿盲目跟风。请大家将这份提示转发给身边的同学、同事,共同筑牢校园网络安全防线,远离各类新兴技术陷阱,守住个人数据与隐私安全底线!

综合:国家网络安全宣传周,中国青年报,国家互联网应急中心,网友评论等。